SCS認定取得支援サービス~サプライチェーン強化に向けたセキュリティ対策評価制度~

経済産業省推進!

サプライチェーンのセキュリティ強化、「今から」始めませんか?

「サプライチェーン強化に向けたセキュリティ対策評価制度」とは

企業のセキュリティ対策を「星(★)」で可視化する公的制度

経済産業省が主導し、サプライチェーン全体のセキュリティ水準向上を目指す新たな枠組みです。 企業は自社の立ち位置に応じた対策を実施し、その達成度合いに応じて評価(★3〜★5)が付与されます。

- 制度の目的・背景(なぜ今、対策が急務なのか)

-

1.連鎖的サイバー攻撃の急増

サプライチェーンの弱点を狙った攻撃による、取引先への被害拡大や事業停止リスクが高止まりしている状況。 -

2.評価基準の統一

これまでバラバラだった取引要件やチェックシートを標準化し、信頼性を客観的に証明可能に。 -

3.競争力の源泉へ

セキュリティ対策が「コスト」から「取引条件」「信頼の証」へと変化。

経済産業省:「サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針(案)」(SCS評価制度の構築方針(案))を公表しました

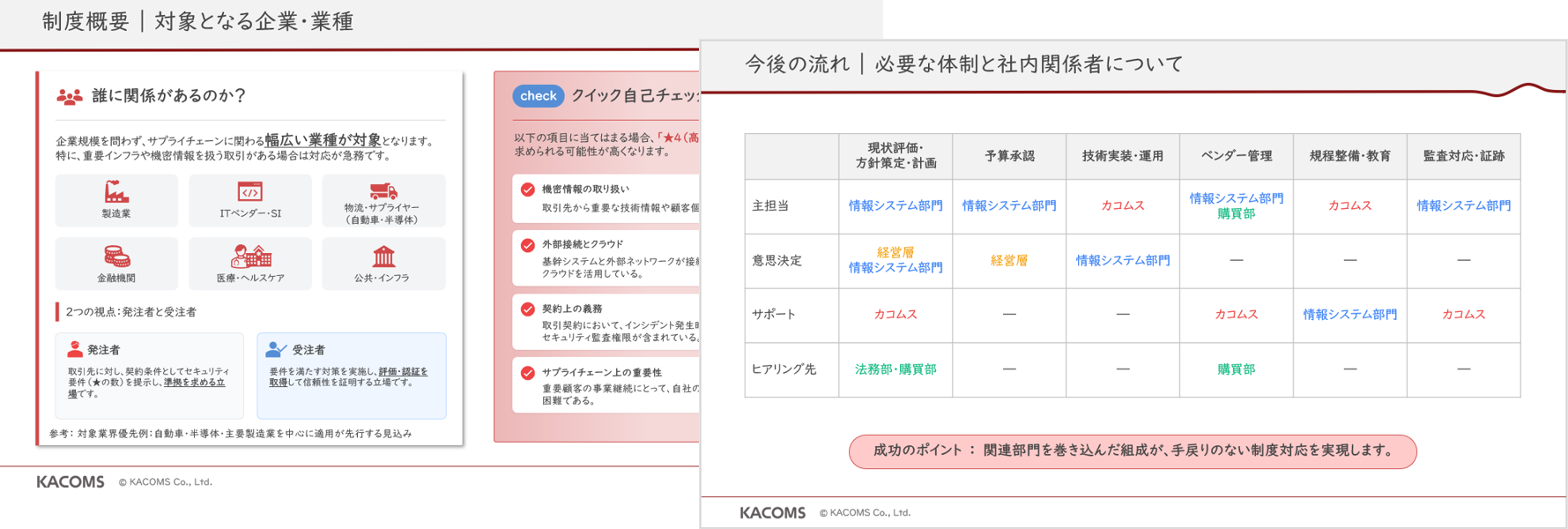

誰に関係があるのか?

企業規模を問わず、サプライチェーンに関わる幅広い業種が対象となります。

特に、重要インフラや機密情報を扱う取引がある場合は対応が急務です。

2つの視点:発注者と受注者

-

発注者

発注者-

取引先に対し、契約条件としてセキュリティ要件(★の数)を提示し、準拠を求める立場です。

-

受注者

受注者-

要件を満たす対策を実施し、評価・認証を取得して信頼性を証明する立場です。

制度に未対応の場合には以下のリスクが想定されます。

反面、制度へ対応している場合には以下のメリットが複数ございます。

-

-

未対応のリスク

事業基盤の喪失と損失 -

-

契約喪失・取引停止

重要顧客からの指名停止、

入札参加資格の喪失による事業縮小 -

インシデント事故損失

ランサムウェア被害による身代金要求、

調査費用、損害賠償請求 -

社会的信用の失墜

ブランド毀損による顧客離れ、

株価下落、優秀な人材の流出 -

説明責任の困難化

社外説明・規制対応・取引先報告で、

説明材料が乏しくなる -

人材採用・定着への悪影響

候補者・社員から、旧態依然と捉えられ

採用力・エンゲージメントを損なう

-

契約喪失・取引停止

重要顧客からの指名停止、

-

未対応のリスク

-

-

対応によるメリット

競争優位の確立と成長 -

-

取引継続・優先受注(ビジネス機会拡大)

「高セキュリティ企業」として選ばれ、

競合他社に対し優位に立つ -

インシデント回避/被害の最小化

対策強化による

攻撃の早期検知・被害拡大の抑制・迅速復旧が可能 -

取引先からの信頼性向上

企業としての「信頼性」・「透明性」の高さが

アピール可能 -

社内の原因分析と再発防止が効率化

迅速な事実関係の把握と

合理的な再発防止策の提示が可能 -

社内セキュリティ文化の定着

人・プロセス・技術でセキュリティ意識が向上し、

組織の強靭性が増す

-

取引継続・優先受注(ビジネス機会拡大)

「高セキュリティ企業」として選ばれ、

-

対応によるメリット

こんなお悩み/お考えはありませんか?

サプライチェーン強化に向けたセキュリティ対策評価制度の導入にあたり、多くの企業様が抱える疑問とその解決のヒントをご紹介します。

- Q:中小企業は対象とならず、大手企業のみが対応すればよいのか?

-

A:サプライチェーンに関わる全ての企業が対象です。本制度はサプライチェーン全体のセキュリティ強化を目的としています。大手企業だけでなく、その取引先となる中小企業も含め、サプライチェーンに属する全ての企業が対象となり、それぞれの立ち位置に応じた対策が求められます。

- Q:制度開始はまだ先だから今からやらなくてもいいのでは?

-

A.早期の準備と着手が推奨されています。初期の段階から制度に対応しておくことで、「競合他社との差別化」といった恩恵を受けられるほか、自社のブランディングにも繋がります。直前になって慌てず、競争優位性を確保するためにも、早期に現状把握とギャップ分析を始めることが重要です。

- Q:ISMS認証を取得済みだから何もしなくて大丈夫なのでは?

-

A.対応範囲が異なるため別途対応が必要です。ISMSと本制度は相互補完的な関係にありますが、評価基準や対象範囲が異なります。ISMSを取得していても、本制度独自の要求事項への対応確認が必要です。ただし、既存の対策を活かせる部分は多々あります。

- Q:結局、★3と★4、どれを取得すればよいのか分からない

-

A.取引先(発注元)からの要求によって決まります。基本的には発注元企業が、取引内容や扱う情報の重要度に応じて必要なレベル(★の数)を指定します。自社のリスク状況と取引先の要求を確認し、適切な段階を目指すことになります。まずは基礎的な★3の理解から始めましょう。

本評価制度の詳細について

本制度に使用される評価軸の各種星(★)要件の違いや情報について以下でご説明いたします!

横スクロールできます。

| 項目 | BASIC 基本対策(★3) |

ADVANCED 高度対策(★4) 推奨 STANDARD |

SUPREME 最高レベル(★5) |

|---|---|---|---|

| 想定脅威 | 一般的なサイバー攻撃 (既知の脆弱性悪用など) |

供給停止・機密漏えいによるサプライチェーンへの大影響 | 国家支援型攻撃(APT)等の高度なサイバー攻撃 |

| 対象・項目数 | 最低限実装すべき組織的・技術的対策(約26項目) | 包括的な防御・検知・対応策(約43項目) | リスクベースの対策と継続的な改善プロセス |

| 評価方法 | 専門家確認付き自己評価 (資格保有者による確認必須) |

第三者評価 (実地審査・技術検証を含む) |

第三者評価 (2027年度以降に具体化予定) |

| 有効期間 | 1年 | 3年 | 未定 |

| 主要要件 | ・MFA(多要素認証)の導入 ・資産管理・脆弱性対策 ・基本的な防御策 ・インシデント対応手順の整備 |

(★3に加えて) ・ログの集中管理と分析 ・取引先管理・統制の厳格化 ・復旧計画の策定と定期演習 ・ネットワーク分離等の高度防御 |

— |

| ベンチマーク/参考 | — | — | ・ISO/IEC 27001 ・NIST CSF(Tier 4) ・自工会ガイドライン Lv3相当 ・ベストプラクティスの適用 |

※★1 / ★2 は、IPA「SECURITY ACTION」(一つ星/二つ星)の取り組みが相当します。

まずは、自社がどの水準の認定が必要になるか「把握」することから始めましょう

以下のとおり自社で扱う「情報の重要性」と「自社外のシステムとの接続有無」といった観点から、自社で対応すべき星(★)の種別を決定することができます。

| 情報の重要度 (機密・可用性) |

他社・親会社システムとの接続 | |

|---|---|---|

| 接続なし(限定的) | 常時接続(依存度大) | |

| 高 (事業停止・漏えい影響大) |

★3〜★4(推奨)

重要情報 × 接続なし

自社内での漏えい対策を重視。 |

★4(検討が必須)

重要情報 × 接続あり

サプライチェーン攻撃の踏み台リスク大。 |

| 低 (限定的・代替手段あり) |

★3(推奨)

限定情報 × 接続なし

基礎的な衛生管理でリスクを低減。 |

★3〜★4(推奨)

限定情報 × 接続あり

接続点の管理を中心に、基礎対策を徹底。 |

カコムスのご支援内容

サプライチェーン強化に向けたセキュリティ対策評価制度への対応にあたり、初期の現状把握から認定取得に至るまで、貴社を継続的に伴走支援いたします。

-

- アドバイザリー支援 制度対応の設計・準備

-

- 現状確認・ギャップ分析のサポート★3/★4要件に対する充足度を可視化

- ロードマップ策定無理のない段階的な対策計画を立案

- 規程見直しのサポート規程類との整合性及び改定の助言

-

- ソリューション実装 Microsoft製品による技術対策

-

- ID・アクセス管理多要素認証(MFA)、高度な認証制御

- 統合防御・検知(XDR)端末、メール、クラウドの脅威を遮断

- ログ監視・分析(SIEM)要件となる「6ヶ月以上のログ保管」と相関分析基盤の構築

-

- 運用・教育 定着化と継続的改善

-

- 運用設計・運用引継ぎアラート検知時の対応フロー確立

- セキュリティ教育従業員向け研修・標的型メール訓練等

- 定期点検・レポートのサポート自己評価の更新と対策状況の報告

-

Step①

-

現状評価(Assessment)

- セキュリティ設定確認

- 規程類との整合性確認

- 担当者ヒアリング

成果物規程チェックシート主な役割- 主担当:情報システム部門(調査主体・調整)

- 意思決定:経営層(予算承認)

- サポート:カコムス(分析支援・助言)

-

Step②

-

是正計画策定(Planning)

- 対策方針の決定

- 導入製品選定

- スケジュール詳細化

成果物展開計画書(ロードマップ)主な役割- 主担当:情報システム部門(調査主体・調整)

- 意思決定:経営層(予算承認)

- サポート:カコムス(分析支援・助言)

-

Step③

-

技術実装(Implementation)

- M365/Azure環境構築

- ポリシー設定・展開

- 動作検証・テスト

成果物設定シート/試験報告書主な役割- 主担当:カコムス(設計・構築支援)

- 意思決定:情報システム部門(方針承認)

-

Step④

-

証跡整備(Documentation/Training)

- 運用ルールの文書化

- 教育資料作成

- 監査対応エビデンス

成果物運用手順書/台帳一式主な役割- 主担当:カコムス(文書作成)/ 情報システム部門(エビデンス管理)

- ヒアリング:該当部門(購買等)

-

Step⑤

-

運用伴走(Operation)

- ログ監視・分析

- 月次定例

- セキュリティ最新化

成果物月次レポート/改善案主な役割- 主担当:情報システム部門(運用統括・監視)

- サポート:カコムス(運用伴走)

※ フェーズごとの部分的なご支援や、既存環境のアドバイザリー契約も可能です。

柔軟にご相談ください。

まずは自社の対象と到達目標(★3/★4)を一緒に決めましょう

制度の詳細が不透明な段階でも、「今やるべき対応事項」は明確です。

現実的なセキュリティ対策の第一歩をご支援します。

※本ページに記載の内容は、掲載時点での情報に基づく制度概要です。

制度の内容は、法令改正や運用方針の変更等により、予告なく変更される場合があります。

最新の情報については、別途公式情報またはお問い合わせにてご確認ください。