【カコムスSEが書く「明日から役立つ」ITコラム】

Azureを利用してゼロトラスト対応策を実現しませんか?(Azure Virtual Desktop編)

Azureを利用してゼロトラスト対応策を実現しませんか?

いつもお世話になっております。

MSソリューション部の彦坂(ヒコサカ)と申します。

昨今、注目されている「ゼロトラスト」。

今回は、「ゼロトラスト」に焦点を合わせて、概要や対応策についてまとめました。

ゼロトラストって言葉は知っているけれど、具体的にどのように対応したらいいか分からない、対策を行いたいが何から始めたら良いか分からない・・・など、お悩みの方は是非ご参考いただけると幸いです!

「ゼロトラスト」とは?

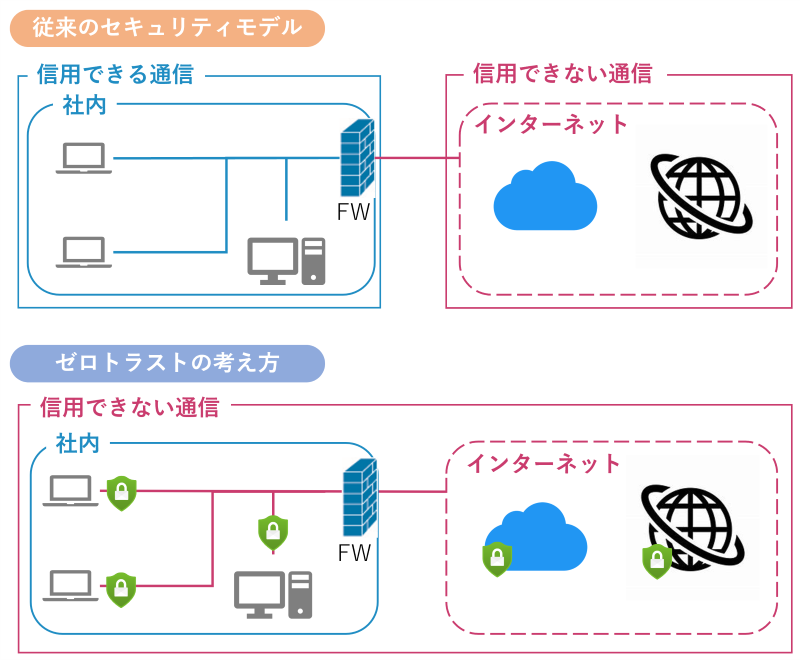

ゼロトラストの概念は、アメリカの調査会社であるForrester Research社が2010年に提唱しました。 「社内ネットワークは安全である」という前提のもとで境界を防御するセキュリティ対策ではなく、 「すべて信頼できない」ことを前提とする考え方です。

あらゆる通信を疑う

社内からのアクセスなど、従来は信用できると評価されてきた通信であっても信用せず、

安全性の検証を都度行うことで、内外どこからの脅威に対しても備えることができるという特徴を持ちます。

コロナ渦の影響もあり、テレワーク推進によるリモートアクセスの増加やDX推進に伴いクラウドサービスの利用機会が増える等、近年、ITインフラのあり方は大きく変化しました。

その為、ネットワーク境界内だけでなく、境界外にも保護すべきデータが存在するようになり、

従来の「境界防御型セキュリティモデル」では最新の脅威から企業を守ることが難しくなっているといえるでしょう。

「ゼロトラスト」ではサイバー攻撃への対策強化や侵入後の対策も網羅されている為、

全ての企業に大きな損害をもたらす恐れのあるランサムウェア・標的型攻撃といった脅威をはじめ、

あらゆるサイバー攻撃への対策を実現する上で基礎となる考え方と言えます。

従来型セキュリティモデルとの違い

パスワード認証に代表される従来の境界防御モデルではファイアウォール等を設置してゲートのみで評価を行い、

境界内の通信を「信用できる」物として、その後も「安全である」として無評価で通信を許可していました。

このようなモデルでは、境界内に侵入さえしてしまえば、ウィルスやマルウエア等を簡単に拡散できてしまう為、

悪意のあるサイバー攻撃のリスクを排除できません。

「ゼロトラスト」モデルではこの様な脅威に対する方法として、社内の通信でも信頼せず安全性の検証を都度行い

境界内の脅威に対する防御を行うことで、境界防御モデルの弱点にも対応することが可能と考えます。

「最小権限の原則」

ゼロトラストの考え方の一つとして、「最小権限の原則」と言う考え方があります。

ユーザーの権限を「必要最低限の権限のみ」付与する事で、万が一ユーザーの端末がマルウエア等に感染しても

攻撃者がアクセスできる情報を制限し、重要なデータの流出リスクを軽減するという考えです。

インシデント発生時の早期対応への備え

攻撃者の手法も日々進化しており、「ゼロトラスト」の考え方に基づいて環境を構築しても、

攻撃を100%防ぐ事は不可能と言えます。

その為、「侵入を防ぐ」事にのみ注力するのではなく、「侵入された後に素早く対応する」事も重要になってきます。

「ゼロトラスト」の考え方として、ユーザーの通信は都度認証が発生すると言う考えがあります。

認証は履歴として記録されるため、インシデント発生時に対象の情報へのアクセス履歴を確認する事で早期に

経路の特定が可能となり、インシデントへの素早い対応を行う事が可能となります。

この様な構成を採用する事は、インシデント発生時の有効な備えと言えます。

管理コスト削減

境界防御モデルでは、脅威に対してファイアウォールの増強や物理サーバーアクセスの

物理的煩雑化(生体認証、カードキー)等で対策を行い、保守費用や機器更新等の費用や工数が発生します。

「ゼロトラスト」ではクラウド(ソフトウエア)ベースの認証となり認証管理も一元化されるため、

管理やハードウェア関連のコスト削減にも繋がります。

以上の事から、「ゼロトラスト」を実現する為には、ID認証、デバイス管理、脅威に対する防御やインシデント発生時の

検出基盤等の脅威検出機能といった要素が必要と考えます。

「ゼロトラスト」の概念を実現するサービスは複数ありますが、

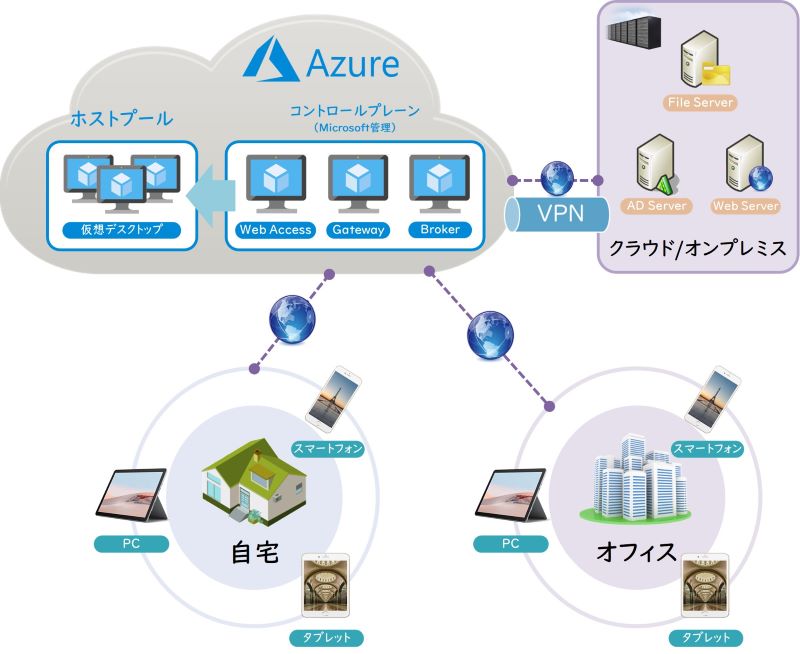

今回、私が推薦したいのは、Microsoft Azureを基盤とするVDIソリューション 「Azure Virtual Desktop(AVD)」です。

なぜ、Azure Virtual Desktop(AVD)なのか?

テレワークの普及により、場所を選ばずに作業する場合や、プロジェクトの人員拡張等による端末手配などに柔軟に対応できて、

かつ端末からデータを持ち出せないようにする等のセキュリティに対応する観点から、「業務端末」をAzure環境内に閉じ込める

用途で、「Azure Virtual Desktop」を利用した端末セキュリティの強化を行う事は非常に有効です。

「Azure Virtual Desktop」を利用することで、ニーズに柔軟に対応し、かつ管理コストを低減しつつ、

セキュリティを確保する事が可能になります。

ユーザーの利用端末を直接システムに接続しないことで、利用端末内に情報が保持されることを防ぎ、

ユーザーの利用端末がランサムウェアやマルウェア等に感染した場合でも、システム全体の安全を確保できるため、

脅威に対する有効な手段になり得ると考えます。

Azure Virtual Desktop の詳細はコチラ

Azure Virtual Desktop の詳細はコチラ

まとめ

既存のIT環境をすぐに完全なゼロトラスト設計のIT環境に移行することは難しいです。

将来の方向性を十分認識して、段階的に進める必要があると考えています。

「ゼロトラスト」の対応策の最初の一歩として、「Azure Virtual Desktop」をご検討・ご利用いただくことをおススメします。

弊社は、AVD構築実績は十分ございますので、お困りの方は弊社営業担当までご相談ください。

また、弊社ではAzureをはじめ、Microsoft 365やPower Platformでお悩みの方向けに、無料の個別相談会を開催しております。

是非ご活用ください!

配信日:2023年2月28日

■個別相談会のご案内■

個別にご相談したい内容がございましたら、

無料の相談会を是非ご活用ください!

~Microsoft 365 なんでも相談会~

Power Platform、Azure、その他Microsoft 365ライセンス 等、

弊社専門スタッフが皆様のご相談、お悩みにお答えいたします。

オンライン・オンサイトセミナーも開催中!